应用层安全:公钥的工作原理

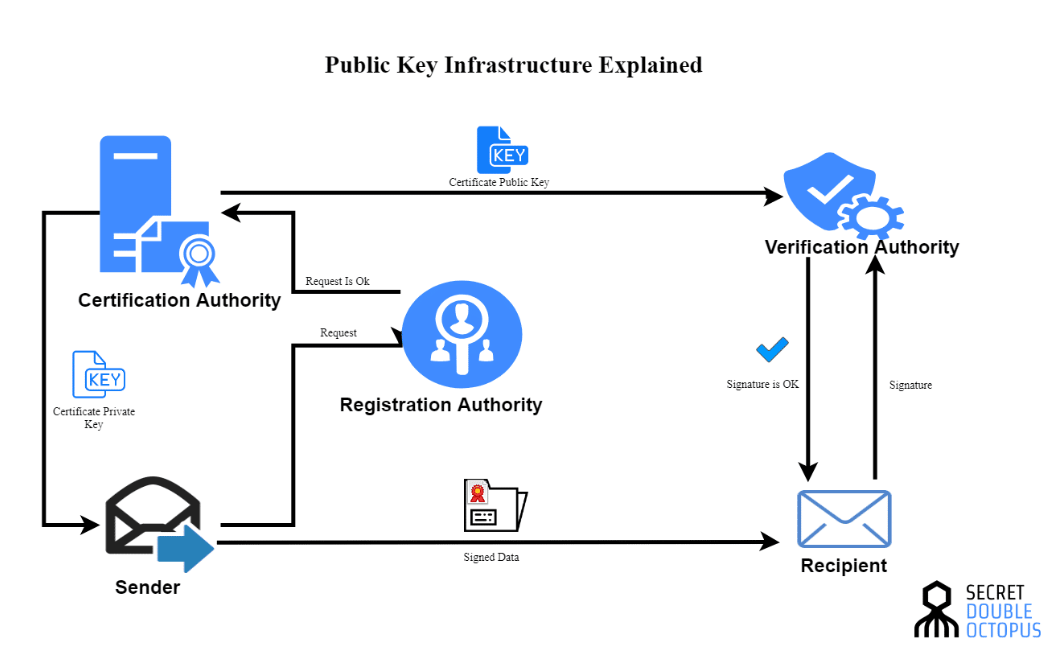

公钥基础设施 (PKI) 提供了一种注册和管理可信公钥的解决方案。政府机构或标准组织指定或认可颁发密钥的注册商,并跟踪实体(个人、服务器、路由器等)的公共证书。注册商(其中大部分是私营公司)本身拥有与应用领域相关的利益相关者注册的公钥/私钥对。这个想法类似于向当局注册您的汽车车牌。

Alice 使用她的计算机为自己生成一对公钥/私钥。然后,她向其中一个注册商出示她的身份证明。然后,注册商向 Alice 颁发证书。此证书由注册商的私钥签名,任何人都可以使用注册商的公钥进行验证。通常,用户的身份、公钥和 CA 信息用作哈希函数的输入。然后使用 CA 的私钥对哈希进行签名以生成公钥证书 (PKC)。证书上的字段包括唯一标识符/序列号、CA 使用的签名算法和有效期。

IETF RFC1422 和 ITU-X.509 标准规定了管理 PKI 的格式和标准。组织还可以管理自己的私有 PKI。CA 还会发布已过期或被撤销的证书列表。信任网是一种替代方案,用户可以通过相互签署证书来创建受信任方社区,而无需注册商。继续使用我们的电子邮件示例,Alice 可以将她的证书连同她的电子邮件一起发送给 Bob。Bob 现在可以检查 Alice 提供的证书的有效性。

在我们的简单示例中,Alice 和 Bob 可以使用这些技术构建安全的电子邮件系统。Pretty Good Privacy (PGP) 是最早提出上述安全方法的电子邮件系统之一,尽管它使用信任网来处理证书。通常,为了使系统能够跨平台和跨供应商兼容,应用程序开发人员使用标准应用程序层协议简单邮件传输协议 (SMTP) 在邮件服务器之间交换消息。内容本身的格式基于一组称为多用途互联网邮件扩展 (MIME) 的标准。由于原始互联网协议缺乏安全功能,因此开发了安全版本 SMIME,以便在电子邮件标头中添加完整性检查和证书。证书验证和检查撤销列表的功能由 Alice 和 Bob 的邮件代理自动执行。

现有的 PKI 模型面临多项挑战,有记录的大量案例表明,证书颁发机构错误颁发证书、在胁迫下颁发证书或通过自己的基础设施受到攻击。近年来,已经实施了许多部分解决方案,例如证书固定和已颁发证书的公共不可变日志,以防止 PKI 信任模型受到破坏。