物联网安全实践:保护物联网 (IoT) 设备免受黑客和网络攻击

物联网安全最佳实践:保护物联网 (IoT) 设备免受黑客和网络攻击

物联网安全概述

物联网 (IoT ) 已迅速成为日常生活的一部分——从现代厨房电器中的智能传感器,到智能家居的供暖、制冷和安全系统,再到智能电视和自动驾驶汽车。

物联网彻底改变了我们的工作、生活和娱乐方式,捕获了大量数据,包括我们的位置、购物方式、我们看到的内容以及我们的网络环境。物联网收集的所有数据都通过不断扩展的全球网络进行存储、解析和传输。这个宝库为人工智能、数据分析和供应链运营提供了数据,影响着从全球贸易到我们日常生活的一切。

正如您所预料的,物联网的攻击面也扩大了。因此,制定并遵循物联网安全最佳实践对于保护您的设备、用户和网络免受网络威胁至关重要。

物联网安全始于保护设备的最佳实践,然后是网络环境。一旦物联网设备得到保护并成为网络的一部分,保护就会与其他网络元素进行整体协调。这包括在设备、数据存储和 IT 环境(无论是在本地还是在云端)之间提供安全连接。然后,物联网安全就成为政策执行的问题。

以下部分从如何制定有效的物联网安全策略开始,提供了物联网安全最佳实践的具体建议。

为什么制定物联网最佳实践很重要

与通常涉及保护硬件或软件的传统网络安全方法不同,物联网将网络和物理空间融合在一起。许多物联网设备不够大,无法包含直接实现必要安全级别所需的计算、内存或存储功能。此外,许多物联网设备配置为“电话回家”,这增加了网络攻击的风险,并收集了比需要更多的数据。

因此,保护物联网设备免受黑客攻击的关键在于保护设备本身,并在设备、数据存储和云等 IT 环境之间提供安全连接。制造商必须遵循安全开发生命周期 (SDL),在软件开发过程的每个阶段都考虑安全性,以确保在软件开发的七个阶段都解决安全性问题:

- 培训阶段:介绍开发安全软件的概念,从安全编码和设计到测试和威胁建模

- 需求阶段:列出项目的隐私和安全问题,例如监管要求

- 设计阶段:确保围绕所有软件功能建立安全层

- 实施阶段:确保组织使用经批准的工具,删除不安全的功能,并执行适当的分析

- 验证阶段:确保组织的代码满足其隐私和安全要求

- 发布阶段:使组织能够监控并快速响应安全事件

- 响应阶段:确保组织在发生攻击或违规时能够快速有效地执行事件响应计划

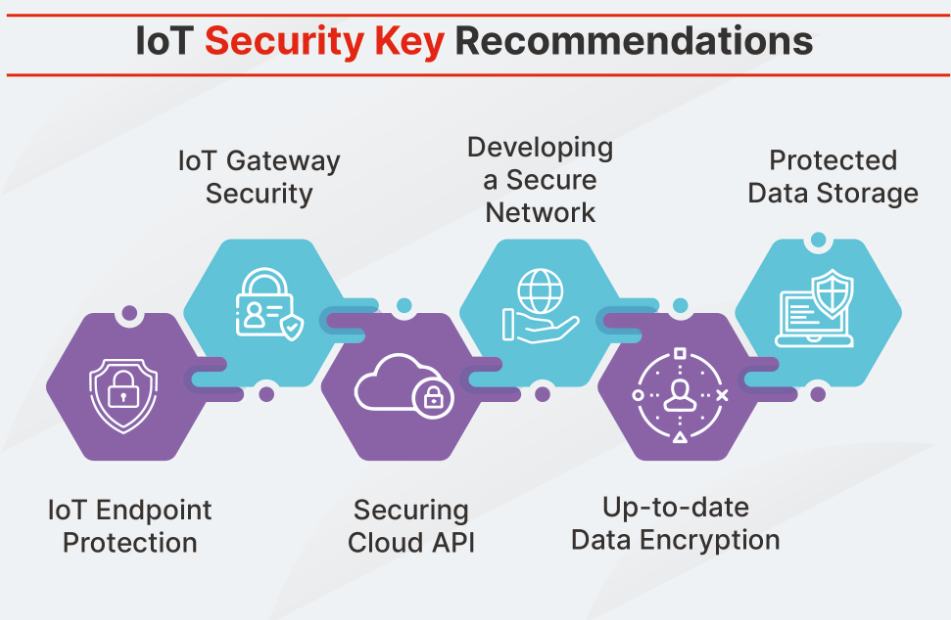

物联网安全最佳实践的 6 个关键建议

物联网安全的最佳实践包括:

1.物联网端点保护

保护物联网设备的关键步骤是通过物联网端点保护来强化它们。强化端点涉及堵塞高风险端口中的漏洞,例如传输控制协议 (TCP)和用户数据报协议 (UDP) 、无线连接和未加密通信。保护设备免受恶意代码注入也至关重要。

端点保护使组织能够保护其网络免受高级攻击,例如最新的恶意软件和勒索软件。它还可以保护网络边缘的设备,使安全团队能够全面了解其网络,实时了解哪些设备连接到网络,并减少其攻击面。

2.物联网网关安全

企业还可以使用物联网网关安全保护其物联网设备,该网关安全可以强制执行互联网访问策略并防止恶意软件等不需要的软件访问用户连接。

网关(SWG)包括应用程序控制、深度超文本传输协议安全 (HTTPS) 和安全套接字层 (SSL) 检查、远程浏览器隔离和统一资源定位器 (URL) 过滤等重要功能。当组织迁移到云并启用远程连接时,这一点至关重要。它有助于防止基于 Web 的流量的安全风险,并保护 IoT 设备免受外部和内部网络攻击。

威胁监控解决方案还可以保护连接,防止数据泄露,虚拟专用网络(VPN)可以加密浏览数据,防止用户的互联网活动被黑客监视。

3. 保护云 API

云应用程序编程接口 (API) 使物联网应用程序和系统能够进行通信和集成。它们在连接服务和传输数据方面发挥着重要作用。这意味着损坏或被黑客入侵的 API 可能会导致大规模数据泄露。因此,通过使用身份验证、加密、令牌和 API 网关来保护云 API 至关重要。

例如,Web API 安全性可在互联网上传输数据时保护数据,而 REST API 可加密数据和互联网连接以保护服务器和设备之间共享的数据。

4. 建立安全网络

建立安全的网络连接可确保实施充分的访问控制。这可确保只有安全、经过身份验证或验证的设备才允许连接到网络。

网络安全始于设置安全防火墙。然后,部署安全工具和实践(如多因素身份验证 (MFA))至关重要,以便在用户每次尝试连接到网络时保护设备。确保身份验证密钥安全、安装更新的防病毒和反恶意软件以及持续监控网络活动也至关重要,以确保设备和用户的安全。

5. 最新的数据加密

加密对于在设备之间或互联网上传输动态数据时保护其安全至关重要。物联网加密通常采用非对称和对称加密方法。对称加密使用单个加密密钥来加密和解密数据,而非对称加密使用公钥和私钥并提供更高级别的安全性。

6. 受保护的数据存储

物联网设备和传感器正在产生越来越多的敏感数据,从财务和个人信息到生物特征数据,这些数据存储在基于云或硬件的存储解决方案中。因此,实施安全措施以确保这些信息在存储或传输时的安全至关重要。

保护数据存储包括有效、更新的防病毒解决方案以及覆盖网络以抵御实时物联网威胁的监控和扫描工具。除了通知系统、反恶意软件和提供对网络活动的深度可见性的集中管理控制台之外,灵活的报告和扫描等功能也很重要。

什么对物联网安全最有效?

遵循 IoT 设备安全最佳实践对于始终确保用户、设备和数据的安全至关重要。IoT 安全始于创建和记录与组织的一般 IT 战略和总体业务计划相结合的战略。它应该涵盖使用组织 IoT 网络的每个业务领域。

有效的物联网安全策略必须列出需要实施的安全措施以及如何长期监控或审查这些措施。它还必须提供对组织 IT 架构和端点的深入可见性,以确保整个企业免受物联网威胁。

物联网安全最佳实践常见问题解答

为什么实施物联网安全最佳实践很重要?

对于企业来说,实施并遵循物联网安全最佳实践对于确保其设备和用户的安全非常重要

保护物联网设备为何重要?

保护物联网设备免受黑客攻击依赖于保护设备本身并在设备、数据存储和云等 IT 环境之间提供安全连接。

物联网安全的最佳实践包括哪些?

- 物联网端点保护

- 物联网网关安全

- 保护云 API

- 开发安全网络

- 最新的数据加密

- 受保护的数据存储