应用层安全: DNS安全扩展

互联网设计理念要求在骨干路由器中实现的互联网核心功能保持简单,而其他支持功能则部署在边缘。

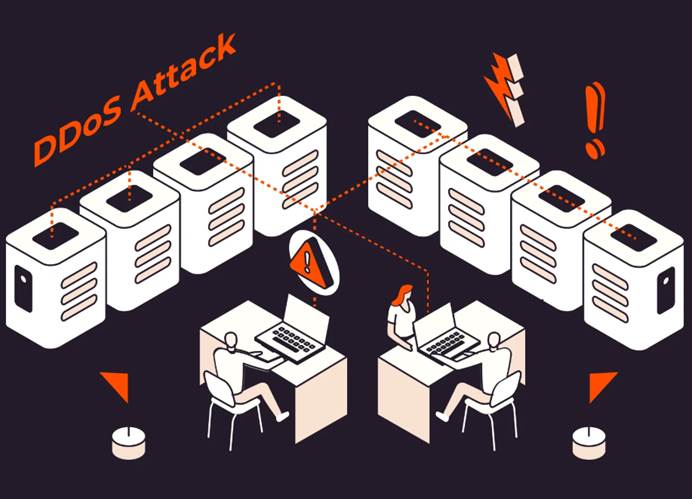

对于大多数人来说,人类认知意味着更容易记住主机/服务器名称,例如 cnn.com,而不是 IP 地址 151.101.1.XX。然而,互联网路由和其他协议使用 IP 地址运行。IETF 设计了一个应用层协议,即域名系统 (DNS),它执行主机名和相应 IP 地址之间的转换。此映射由名称服务器层次结构执行和维护。近年来发生了多起 DDoS 攻击。

我们概述了对 DNS 的攻击。在 MITM 中,Mallory 可以冒充 DNS 服务器,返回虚假地址并将流量转移到恶意服务器,从而允许其收集用户密码和其他凭据。DNS 缓存中毒攻击(又称 DNS 欺骗)允许攻击者植入虚假地址,从而将用户请求转移到恶意服务器。然而,幸运的是,DNS 的强大分布式设计使我们免于互联网的全面崩溃。

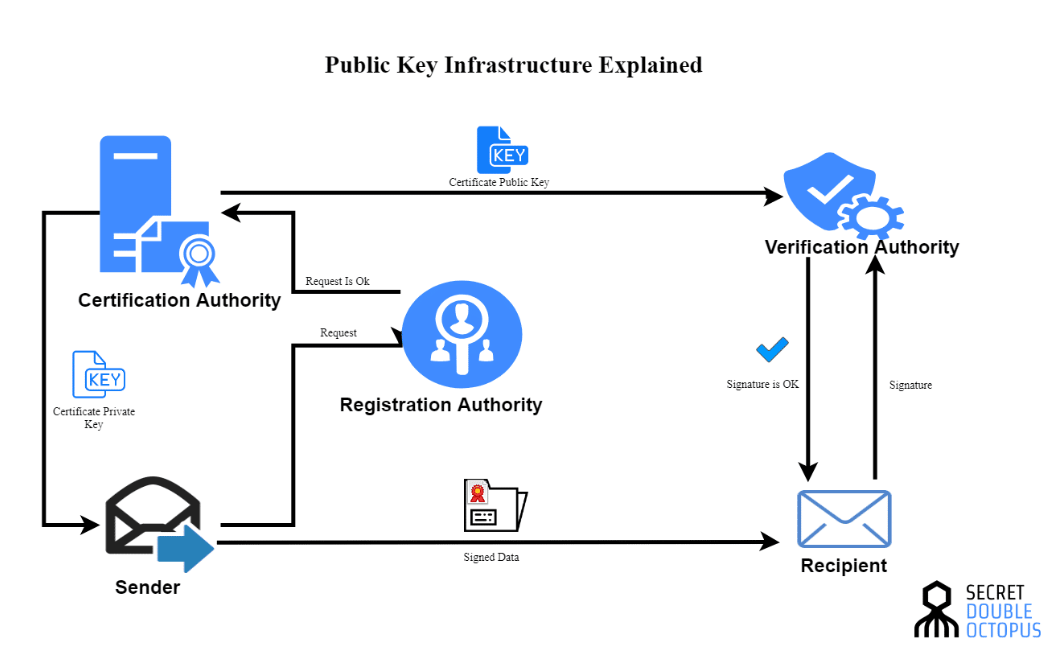

从这些攻击中吸取教训后,IETF 推出了一种安全版本,称为 DNS 安全扩展 (DNSSEC)。DNSSEC 使用类似于我们上面的安全电子邮件示例的技术,通过发送由 DNS 服务器的私钥签名的响应。DNS 记录的真实性由以下事实证明:响应服务器使用其私钥对记录进行签名,请求者可以使用相应的公钥进行验证。此外,数字签名还提供响应数据的完整性。

精明的读者可能会注意到,保密性对于此交易来说并不是一个重要问题。超过六个 IETF RFC 涵盖 DNSSEC。Chung 等人的一项研究表明,只有 1% 的域名使用 DNSSEC 机制来确保安全。很少有注册商支持 DNSSEC 和其他机制,因为传递 DNSSEC 信息存在多个安全漏洞。DDoS 防御不是 DNSSEC 的一部分。